Y tanto que da miedo, si esto ya es posible se van a producir ataques contra los cifrados RSA o AES en los programas que los utilizan. Atención a lo que está por llegar, porque vamos a quedar expuestos.

Según las últimas noticias de las que tenemos constancia, científicos chinos, de la Universidad de Shanghai, han llegado a la conclusión de que un ordenador cuántico de la empresa canadiense D-Wave es capaz de descifrar con eficacia un popular método de cifrado. Bueno, afirman esto, pero podría ser capaz de descifrar varios métodos, que veremos a continuación

Dichos investigadores chinos descubrieron que se puede atacar el cifrado Rivest-Shamir-Adleman (RSA), utilizado por navegadores web, VPNs, servicios de correo electrónico y chips de marcas como Samsung y LG. Y lo que comentábamos antes, también puede atacar el Advanced Encryption Standard (AES), que fue adoptado por el gobierno estadounidense en 2001, de esto hace ya bastante tiempo.

El interesante artículo del que nos hemos hecho eco, detalla dos métodos técnicos «basados en el algoritmo cuántico de recocido, utilizando el algoritmo cuántico puro y el recocido cuántico combinado con un algoritmo clásico para implementar un ataque de criptografía de clave pública RSA», no sabemos si esto ha quedado muy claro.

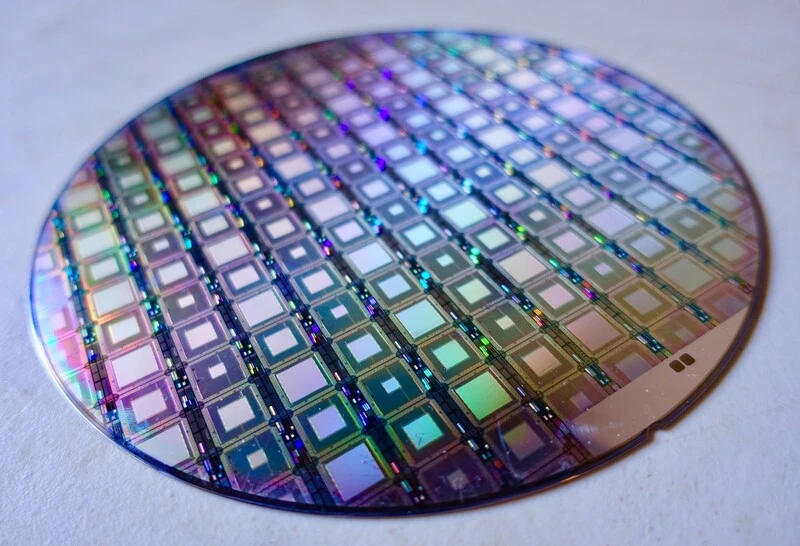

Lo que sí es seguro, es que los investigadores utilizaron un ordenador cuántico D-Wave Advantage para lograr la «primera descomposición de enteros RSA de 50 bits», según lo que indica la traducción. Los ordenadores cuánticos D-Wave, que si te lo estás preguntando, no son nada baratos, pueden alquilarse a través de un servicio de nube cuántica por unos 2.000 dólares la hora, nada más y nada menos. Las máquinas en sí son exponencialmente más caras (para que podáis comparar, en 2017, un ordenador cuántico de D-Wave costaba unos 15 millones de dólares).

«Nuestros hallazgos demuestran que la tecnología cuántica de D-Wave puede atacar eficazmente los sistemas de cifrado que protegen la información sensible a nivel mundial», afirman los investigadores, con lo que en muy poco tiempo creemos que nuestra información va a estar más expuesta que nunca, porque lo que comenta este informe, ya es una realidad

No vamos a discutir que el escenario es deprimente, tras haber leído esta parte del artículo, a pesar de que, en los últimos años, los expertos han calificado a los ordenadores cuánticos de «inútiles» y han añadido que se les ha dado un bombo «innecesario«. Pero es que este pesimismo está en todas partes y como ejemplo podemos decir que el año pasado, The Global Risk Institute, una organización canadiense que evalúa el riesgo financiero de posibles acontecimientos mundiales, descubrió que la mayoría de los expertos en criptografía a los que encuestaron creen que los ordenadores cuánticos, por norma general, serán capaces de romper cualquier mensaje encriptado con RSA-2048 en 24 horas dentro de los próximos 30 años. Es decir ¿a quién hacemos caso? ¿es una tecnología inútil o tenemos que empezar a temerle?

«Debería hacerse un esfuerzo consciente para desarrollar la criptoagilidad y construir defensas en capas contra la amenaza cuántica», afirmaba entonces el Global Risk Institute. Y esto es algo para tomárselo en serio porque la tecnología va tan rápido que en unos años pensamos que será una amenaza más que real.

Apple también advirtió con anterioridad de una amenaza cuántica inminente, y si Apple lo dice es por algo ya que tiene a parte de los mejores investigadores del mundo. A principios de este año, lanzó un nuevo protocolo de seguridad, denominado PQ3, para su aplicación de mensajería cifrada iMessage de iOS. El objetivo de este nuevo protocolo PQ3 es proteger mejor los datos de sus clientes para que no puedan ser descifrados y expuestos en el futuro. Pero ¿alguien podría asegurar que los datos cifrados con este protocolo no estarán expuestos? Nosotros no lo tenemos tan claro.

«Aunque no puedan descifrar ninguno de estos datos hoy, pueden retenerlos hasta que adquieran un ordenador cuántico que pueda descifrarlos en el futuro, un escenario de ataque conocido como Cosechar ahora, Descifrar después», dijo el equipo de investigación de Apple en febrero. He aquí la respuesta a lo anterior.

En 2022, investigadores chinos describieron un método potencial para romper el cifrado RSA-2048, del que hemos hablado antes dada su complejidad, pero argumentaron que su método requeriría «millones de qubits» y, por tanto, estaba «mucho más allá de las capacidades técnicas actuales», evidentemente, sin tener en cuenta la previsión de cuándo estaría disponible esta capacidad en el futuro. Para que nos hagamos una idea, la D-Wave Advantage, en comparación, tiene más de 5.000 qubits.