Los estafadores están abusando de un error relacionado con IE para instalar malware en PC con Windows 10 y 11, según la firma de ciberseguridad Check Point.

Se supone que Internet Explorer está muerto. Pero durante el año pasado, los piratas informáticos encontraron una manera de utilizar el tan difamado navegador web para atacar ordenadores con Windows.

El esquema, detallado en un informe del martes del proveedor de ciberseguridad Check Point, explota una falla en Windows 10 y Windows 11 para instalar malware en la computadora de la víctima. Aunque Microsoft desactivó permanentemente Internet Explorer en sus sistemas operativos el año pasado, el investigador de Check Point, Haifei Li, descubrió que todavía se puede invocar con fines maliciosos.

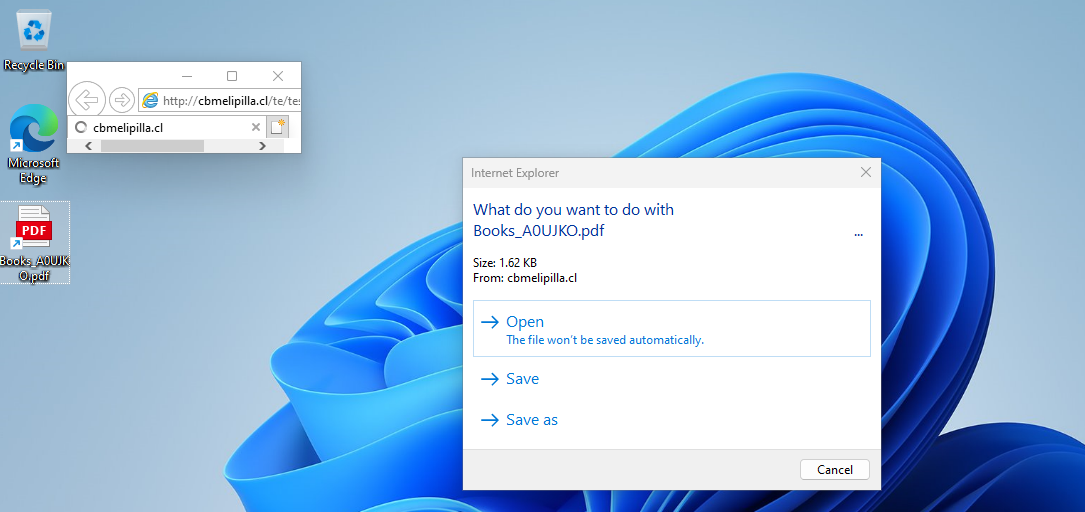

Los piratas informáticos utilizan archivos de acceso directo a Internet de Windows que presentan el nombre de extensión .url. El mismo archivo de acceso directo se puede configurar para invocar Internet Explorer, que ahora se considera un navegador obsoleto e inseguro.

«Al abrir la URL con IE en lugar del moderno y mucho más seguro navegador Chrome/Edge de Windows, el atacante obtuvo ventajas significativas al explotar la computadora de la víctima, aunque la computadora ejecuta el moderno sistema operativo Windows 10/11», escribió Li. en su informe.

Para los piratas informáticos, la táctica puede resultar especialmente útil cuando intentan engañar a un usuario para que instale malware a través de un correo electrónico de phishing o un archivo adjunto malicioso. Li descubrió que al menos un grupo de piratas informáticos ha estado utilizando la falla para crear archivos de acceso directo con trampas explosivas disfrazados para que parezcan archivos PDF. Al abrir el archivo de acceso directo, Internet Explorer descargará un programa malicioso como un archivo .hta si la víctima hace clic en todas las indicaciones.

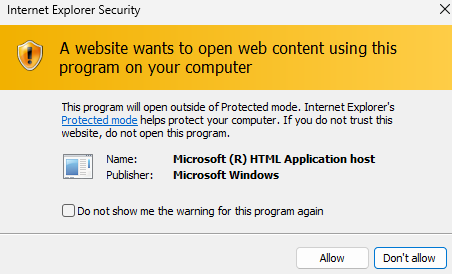

Un navegador más moderno, como Edge, bloqueará la descarga de archivos .hta, según el investigador de seguridad Will Dormann. Pero Internet Explorer no ofrece tal protección. En cambio, solo mostrará una advertencia detallada sobre el acceso a un sitio web que no es de confianza y que los usuarios pueden ignorar con facilidad.

Li agregó: “Las muestras de URL maliciosas que descubrimos podrían datarse desde enero de 2023 (hace más de un año) hasta el 13 de mayo de 2024, más tarde… Esto sugiere que los actores de amenazas han estado utilizando las técnicas de ataque durante bastante tiempo».

El otro peligro es que Microsoft haya dejado de ofrecer actualizaciones de seguridad importantes para Internet Explorer. Como resultado, los piratas informáticos podrían utilizar el ataque para activar vulnerabilidades no parcheadas en el navegador, advirtió Li.

More about https://t.co/DMrzII3xRM, after the patch, this would happen if the victim clicks the malicious .url file. No IE at all. pic.twitter.com/bEJjxCuF7C

— Haifei Li (@HaifeiLi) July 10, 2024

La buena noticia es que Microsoft ha implementado una solución para proteger a estos PC con Windows. La instalación del parche ahora evitará que un archivo de acceso directo active Internet Explorer, según Li. «Para los usuarios de Windows preocupados, recomendamos estar atentos a los archivos .url enviados desde fuentes no confiables», agregó.